Cloud-Workload-Schutz (CWP) ist der Prozess der kontinuierlichen Überwachung und Beseitigung von Bedrohungen in Cloud-Workloads und Containern. Eine Plattform für Cloud-Workload-Schutz (CWPP) ist eine Sicherheitslösung, die Workloads aller Arten an jedem Ort schützt und zentralen Cloud-Workload-Schutz für viele Anbieter bereitstellt.

Warum ist CWP wichtig?

Der Wechsel in die Cloud treibt weiterhin den digitalen Wandel und das Wachstum von Unternehmen voran, da die Cloud die Möglichkeit bietet, Anwendungen und Services mit einzigartiger Geschwindigkeit und Skalierbarkeit für Kunden bereitzustellen. Um die Cloud zu schützen, muss jedoch eine immer größere Angriffsfläche gesichert werden – von Cloud-Workloads bis zu den virtuellen Servern und anderen Technologien, auf denen Ihre Cloud-Umgebung basiert.

Der Cloud-Workload-Schutz ist wichtig, weil er Kompromittierungsschutz für Workloads, Container und Kubernetes bietet und den Unternehmen gleichzeitig erlaubt, Cloud-Anwendungen schnell und zuverlässig zu erstellen, auszuführen und zu sichern.

EXPERTEN-TIPP

Sehen Sie sich unseren on-demand abrufbaren CrowdCast an, um mehr über die neueste Gartner-Forschung zu den Vorteilen cloudbasierter Sicherheitsservices im Vergleich zu lokalen Lösungen zu erfahren. Außerdem sehen Sie hier, warum immer mehr Unternehmen ihre Sicherheit in die Cloud auslagern.Ansehen: Warum die Endgerätesicherheit in die Cloud gehört

Vorteile von Cloud-Workload-Schutz

- Transparenz: CWP bietet vollständige Transparenz zu Workload- und Container-Ereignissen. Er sorgt dafür, dass keine Aktivitäten in Ihrer Cloud-Umgebung unentdeckt bleiben und ermöglicht darüber hinaus schnellere und akkuratere Erkennung, Reaktion, Bedrohungssuche und Untersuchung.

- Schutz: CWP sichert alle Ihren cloudnativen Assets in allen Clouds – alle Workloads, Container und Kubernetes-Anwendungen. Eine Plattform für Cloud-Workload-Schutz automatisiert die Sicherheitsmaßnahmen und kann verdächtige Aktivitäten erkennen sowie stoppen.

- Reibungsloser Betrieb: Eine CWPP muss CI/CD-Workflows (Continuous Integration/Continuous Delivery) unterstützen, damit Sie Workloads mit der Geschwindigkeit von DevOps sichern können, ohne Leistung einzubüßen.

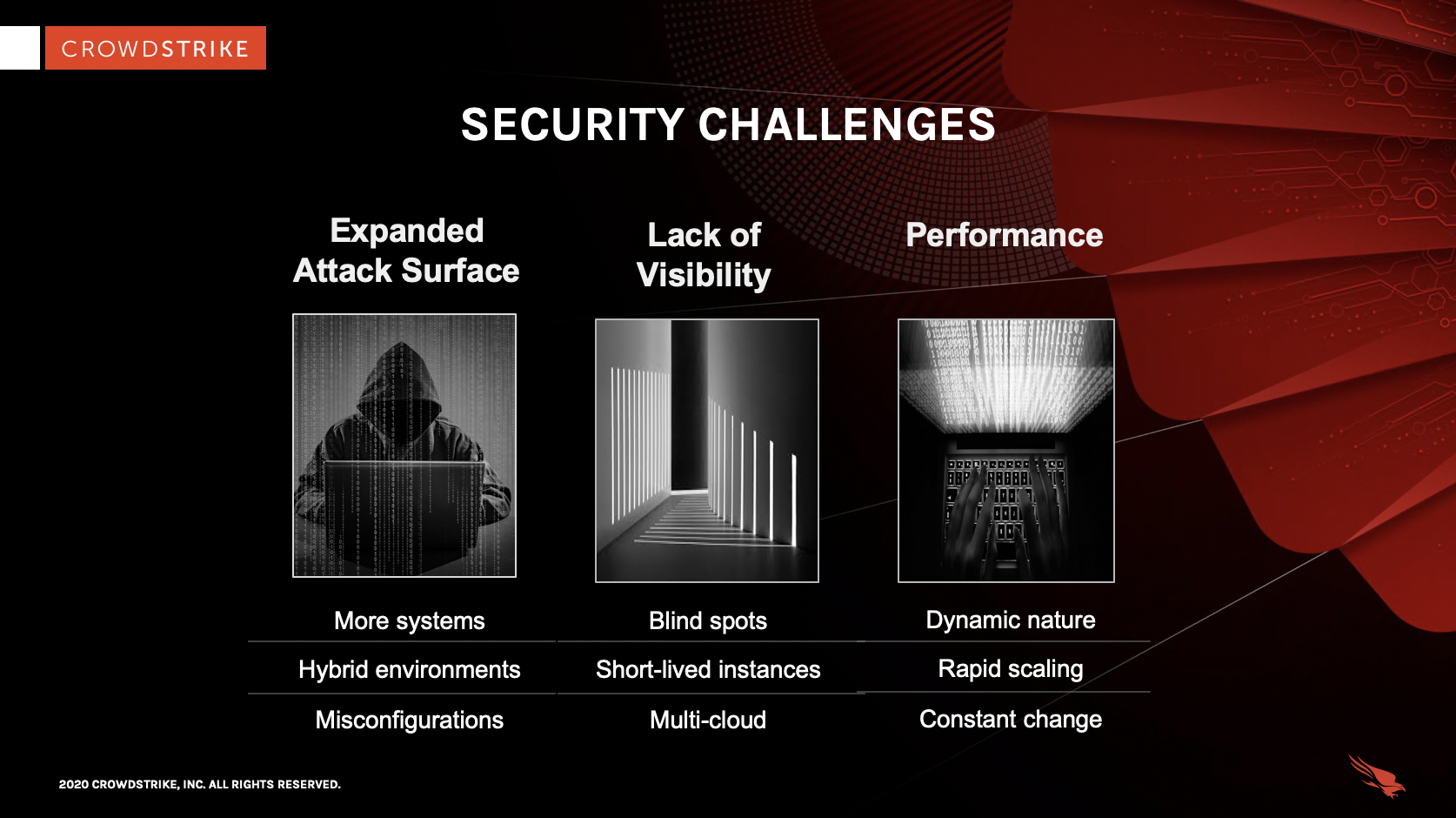

Herausforderungen beim Cloud-Workload-Schutz

Cloud-Computing erfordert Sicherheitsmaßnahmen seitens der Kunden und Anbieter gleichermaßen, da die Absicherung von Public Cloud-Bereitstellungen dem so genannten Modell der gemeinsamen Verantwortung folgt. Das bedeutet: Sowohl der Cloud-Computing-Anbieter als auch der Kunde sind dafür verantwortlich, die Sicherheit innerhalb des jeweiligen Zuständigkeitsbereichs zu gewährleisten.

Im Allgemeinen ist der Anbieter für die Sicherheit der Cloud verantwortlich. Dazu gehören der physische Zugang und die Infrastruktur.

Auf der anderen Seite ist der Kunde für die Sicherheit in der Cloud verantwortlich. Dazu gehören seine Anwendungen, die Identitätsverwaltung, die Daten und die Verschlüsselung. Die einzigartigen Eigenschaften und Möglichkeiten der Cloud führen zu neuen Sicherheitsherausforderungen für Kunden, die ihre Workloads verlegen:

1. Erweiterte Angriffsfläche

Da sich immer mehr Systeme und Instanzen auf verschiedene Standorte außerhalb des Firmensitzes verteilen, entstehen größere Risiken und eine erweiterte Angriffsfläche. Es geht nicht mehr ausschließlich um den Schutz physischer Rechenzentren und Server. Eine Präsenz in der Cloud bedeutet zusätzliche Verantwortung, da virtuelle Server, Remote-Anwendungen, Cloud-Workloads, Container und die Netzwerkkommunikation zwischen den Umgebungen abgesichert werden müssen. Ein weiteres Problem liegt in der zunehmend Anzahl von Benutzern, die alle dieselben Möglichkeiten zur Erstellung und Nutzung von Cloud-Workloads haben, aber nicht über dieselben Sicherheitskenntnisse verfügen.

2. Transparenz

Blinde Flecken führen zu unerkannten Fehlern und letztlich zu Kompromittierungen. Cloud-Workloads stellen aus verschiedenen Gründen eine Herausforderung für die Transparenz dar. Erstens eignen sich traditionelle Sicherheitstools nicht für granulare Transparenz. Mit Tools wie Linux-Protokollen lassen sich zum Beispiel Container-generierte Ereignisse nur schwer von Host-generierten Ereignissen unterscheiden, da sich die Transparenz auf den Host beschränkt. Zweitens stellen Container zusätzliche Herausforderungen für die Transparenz dar. Ihre kurze Lebensdauer erschwert die Erfassung von Daten und die Untersuchung von Zwischenfällen, weil forensische Beweise verloren gehen, sobald der Container gelöscht wird. Drittens ergeben sich weitere Herausforderungen aus der Portabilität der Container. Die Bereitstellung über Cloud-Umgebungen hinweg führt zu dezentralisierten Container-Steuerelementen, die die Gesamttransparenz einschränken.

3. Leistung

Da Cloud-Workloads – und insbesondere Container – sehr dynamisch sind, reichen herkömmliche Lösungen und manuelle Prozesse nicht mehr aus. Da sie schnell bereitgestellt und skaliert werden können, ändert sich die Angriffsfläche permanent – und Sicherheitslösungen müssen ebenso schnell wie DevOps arbeiten können, ohne Leistung einzubüßen.

CrowdStrike Falcon-Plattform: In der Cloud zum Schutz der Cloud

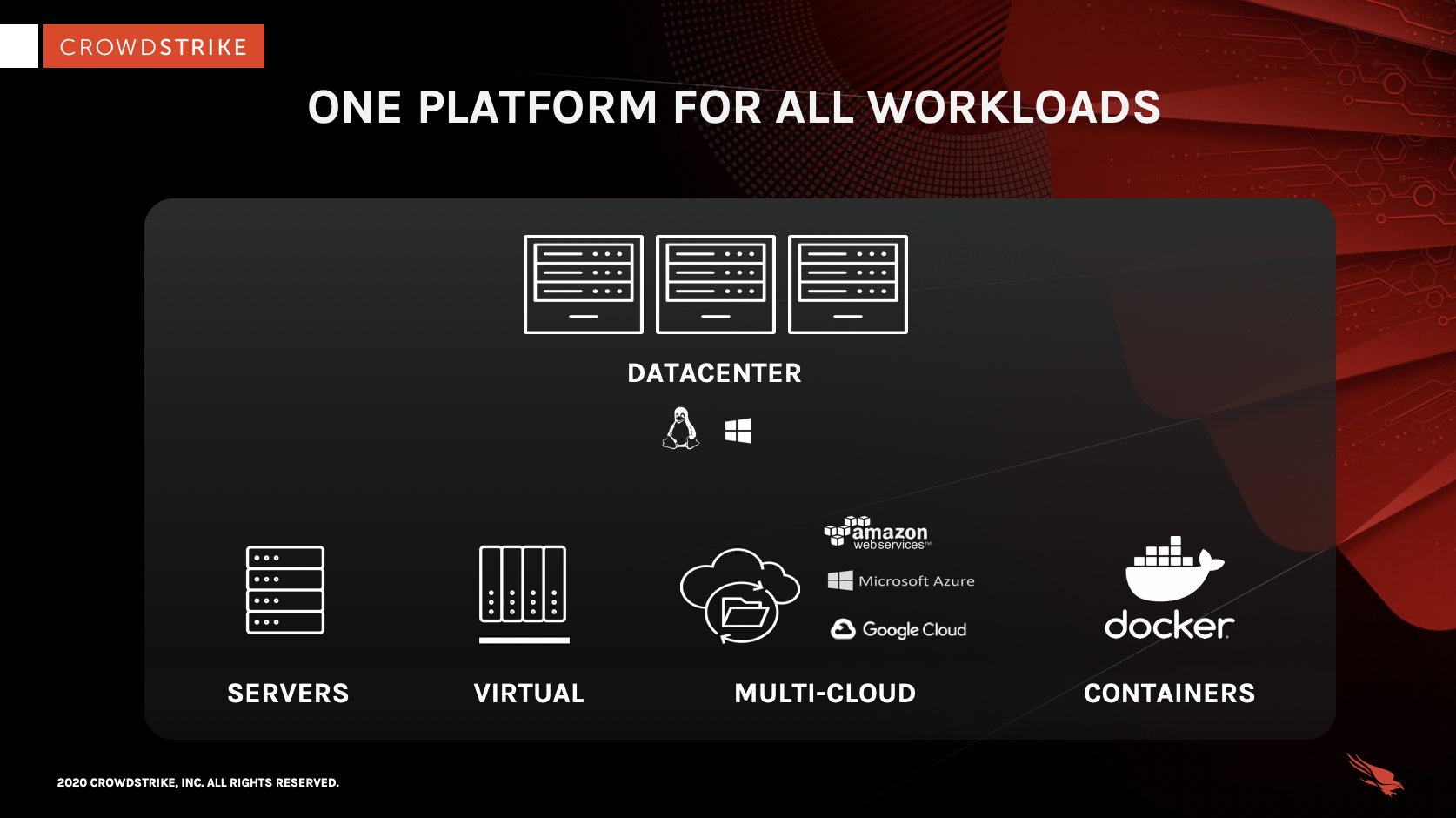

CrowdStrike stellt die preisgekrönten Kompromittierungsschutzfunktionen von CrowdStrike Falcon® für Cloud-Workloads bereit. Die Lösung deckt auch virtualisierte Workloads und Container in Private, Public und Hybrid Clouds ab und setzt damit den neuen Standard im Cloud-Workload-Schutz. Falcon vereint und vereinfacht die Maßnahmen zum Schutz von Cloud-Workloads zu einer Plattform, die alle Workloads abdeckt.

Laufzeitschutz für Cloud-Workloads und Container: Die Falcon-Plattform kombiniert die besten und neuesten Technologien, um Cloud-Workloads und Container vor bekannter und unbekannter Malware und raffinierten Angriffen zu schützen.

EDR für Cloud-Workloads und Container: Die Falcon-Plattform bietet vollständige endpunktbasierte Detektion und Reaktion (EDR) für Cloud-Workloads und Container. Sie sorgt für kontinuierliche und umfassende Transparenz, um proaktive Bedrohungssuche und forensische Untersuchungen zu ermöglichen. Dadurch können Sie Aktivitäten innerhalb eines Containers von Aktivitäten auf einem Host unterscheiden und Ereignisinformationen sowie umfassende angereicherte Daten anzeigen. Dies gilt auch für kurzlebige und ausgemusterte Workloads.

Leistung: Die Falcon-Plattform sichert Workloads mit der Geschwindigkeit von DevOps. Sie bietet sofortigen Schutz und passt sich in Echtzeit an die dynamische Skalierbarkeit von Containern an, ohne Leistung einzubüßen. Ein einziger Agent sichert den Host und die Container, wendet den Schutz bei ihrer Einrichtung automatisch an und skaliert ihn, wenn sie größer werden.

Einfachheit: Die Falcon-Plattform wurde in der Cloud für die Cloud konzipiert. Eine Plattform sichert alle Workloads – an jedem Ausführungsort und ohne dass die Komplexität oder der Verwaltungsaufwand zunehmen. Eine Konsole bietet eine zentrale Übersicht über alle Cloud-Workloads unabhängig von deren Standort.

Möchten Sie die CrowdStrike Falcon-Plattform in Aktion sehen? Sehen Sie sich diese On-Demand-Demo zu Falcon for AWS an: