CrowdStrike Falcon® Cloud Security

Cloud Workload Protection (CWP)

Einheitliche Workload-Transparenz, Schutz und Reaktion zum Aufbau, Betrieb und zur Absicherung Ihrer Cloud-Umgebung

Vollständiger Schutz Ihrer Umgebung vom Host bis zur Cloud

Überblick über Ihre gesamte Cloud-Umgebung

Falcon Cloud Security bietet umfassende Transparenz und umfassenden Kompromittierungsschutz für Hybrid- und Multi-Cloud-Umgebungen. Implementieren und sichern Sie virtuelle Maschinen, Container, serverlose Funktionen und Kubernetes schnell in AWS, Google Cloud und Azure.

Abwehr von Cloud-Angriffen

Mit der erstklassigen Threat Intelligence von CrowdStrike stellen wir sicher, dass Sie Angreifer in allen Workloads, Containern und Kubernetes-Anwendungen in jeder Cloud mit der genauesten und schnellsten Methode erkennen und stoppen können.

Shift-Left-Ansatz und Automatisierung von DevSecOps

Profitieren Sie von nahtloser Integration in Workflows für kontinuierliche Integration/kontinuierliche Auslieferung (Continuous Integration/Continuous Delivery, CI/CD). Sichern Sie Ihre Workloads mit der gleichen Geschwindigkeit wie Ihre DevOps-Prozesse, ohne die Leistung zu beeinträchtigen.

Vollständige Transparenz und umfassender Schutz für Ihre Cloud-Workloads

Stoppen Sie Cloud-Kompromittierungen mit Laufzeitschutz, Container-Sicherheit und Compliance

- Vollständige Transparenz und umfassender Schutz: Erhalten Sie Transparenz und Schutz während der Laufzeit für Linux- und Windows-Hosts, Container und Kubernetes sowie für serverlose Computing-Lösungen wie AWS Fargate.

- Abwehr von Zero-Day-Bedrohungen in Echtzeit: Der CrowdStrike Threat Graph® ist das branchenweit umfassendste Set an Endgeräte- und Workload-Telemetrie, Threat Intelligence und KI-gestützten Analysen, das entwickelt wurde, um Angreifer aufzuhalten.

- Schnellere Reaktion durch umfassende Threat Intelligence: Ein Überblick über die Beziehungen zwischen Kontorollen, Workloads und APIs liefert umfangreichen Kontext für eine schnellere und effektivere Reaktion.

Erhöhen Sie die geschäftliche Agilität mit CI/CD-Integration

- Schnellere Bereitstellung sicherer Apps: Verbessern Sie die Betriebssicherheit und beschleunigen Sie die Produktionsbereitschaft, indem Sie vordefinierte Image- und IaC-Richtlinien (Infrastructure as Code) implementieren.

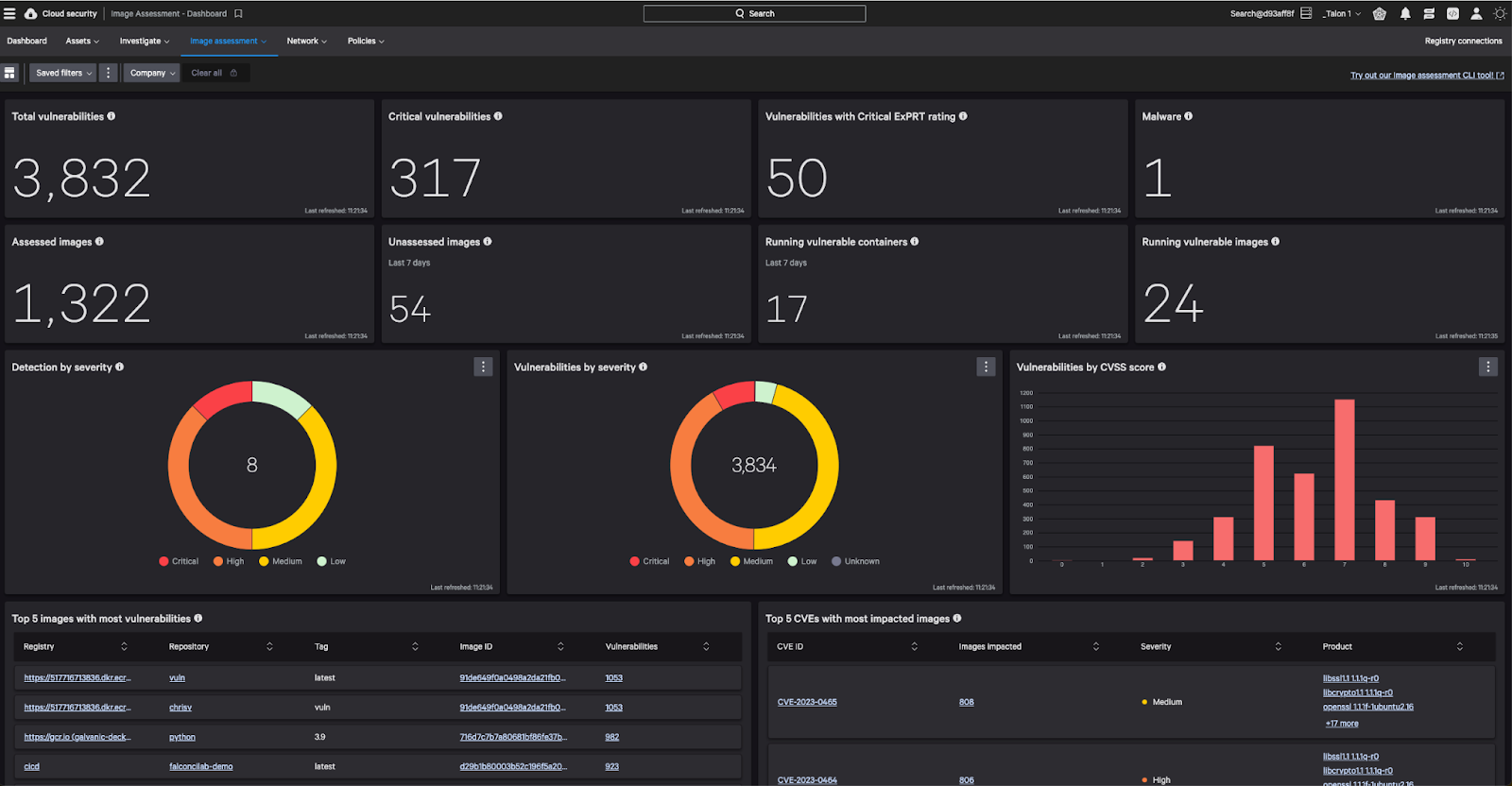

- Unterstützung von DevSecOps: Berichte und Dashboards optimieren die Transparenz, fördern die Zusammenarbeit und gewährleisten ein gemeinsames Verständnis zwischen den Sicherheits-, DevOps- und Infrastruktur-Teams.

- Integration von Entwickler-Toolketten: Die nahtlose Integration in vorhandene DevOps-Toolketten wie Jenkins, Bamboo, GitLab und andere erlaubt die schnellere Reaktion und Behebung.

Schnelle Erkennung und Behebung von Schwachstellen

- Transparenz und Risikomanagement auf einer einheitlichen Plattform: Verschaffen Sie sich einen Überblick über Schwachstellen und priorisieren Sie Risiken rund um Ihre Cloud-Workloads, Container, Images und Registrierungen.

- Identifizierung von Schwachstellen vor der Produktion: Verbessern Sie die Sicherheit und sparen Sie Zeit, indem Sie Ihre Images vor der Produktion mithilfe unterstützter Registrierungen bewerten oder eine lokale Image-Bewertung durchführen.

- Kontinuierliche Überwachung: Identifizieren Sie neue Schwachstellen zur Laufzeit, geben Sie Warnungen aus und ergreifen Sie Maßnahmen, ohne Images erneut scannen zu müssen.

Die definitive Cybersicherheitsplattform für das Cloud-Zeitalter

Billionen

wöchentlich überwachte Sicherheitsvorfälle

+140 Mio.

durch IOA abgewehrte Angriffe pro Minute

Milliarden

von geschützten Containern

Bewährter führender Anbieter

Frost & Sullivan hat in seiner Frost Radar™-Analyse 2023 die wichtigsten Plattformen weltweit für Cloud-Workload-Schutz ermittelt.

Forrester hat die wichtigsten Anbieter von Cloud-Workload-Sicherheit (CWS) anhand von drei Hauptkategorien und Kundenbefragungen bewertet.

SC Media hat die Top 5 der besten Lösungen für Cloud-Workload-Schutz ausgezeichnet. CrowdStrike Falcon Cloud Security war unter diesen Top 5.

Kundenberichte zu Falcon Cloud Security

„Die Cloud ist ein großer Teil unserer Zukunft. CrowdStrike hat uns die Sicherheitsgrundmuster geliefert, die wir benötigen, um sicherzustellen, dass die von uns eingerichtete Infrastruktur beim Wechsel in die Cloud von Anfang an sicher ist.“

Mick McHugh, CISO

bei Tabcorp

„CrowdStrike Falcon Cloud Security hilft uns, unsere Umgebung schnell zu bewerten, Lücken zu schließen und in Echtzeit zu reagieren.“

Anthony Cunha, Deputy CISO

bei Mercury Financial