Sicherheitsverwaltung für Cloud-Umgebungen

Umfassende Durchsetzung von Sicherheitsmaßnahmen sowie Transparenz und Compliance für die gesamte Hybrid- und Multi-Cloud-Umgebung

CrowdStrike wurde von Frost & Sullivan im Bericht „Frost Radar™️ 2022: Cloud-Native Application Protection Platform“ als ein führender Anbieter eingestuft. Außerdem wurde CrowdStrike bei den „CRN Tech Innovator Awards 2022“ in der Kategorie „Best Cloud Security“ (Beste Cloud-Sicherheit) als „Winner“ ausgezeichnet. Beide Auszeichnungen unterstreichen das Wachstum und die Innovation von CrowdStrike auf dem CNAPP-Markt. Weitere Informationen >

Transparenz, Sicherheit und Compliance auf einer einzigen einheitlichen Plattform

Falcon Cloud Security erkennt, verhindert und behebt Bedrohungen und verbessert gleichzeitig die Sicherheitslage sowie Compliance in AWS-, Azure- und Google Cloud-Umgebungen. Damit profitieren Unternehmen und Sicherheitsteams von einheitlicher Transparenz und Sicherheit, um Angriffe schneller und effizienter zu stoppen.

Einheitliche Übersicht und Sicherheitsdurchsetzung für Multi-Cloud-Umgebungen

Falcon Cloud Security bietet kontinuierliche agentenlose Erkennung und Transparenz für cloudnative Assets vom Host bis zur Cloud, liefert wertvollen Kontext sowie Einblicke in die allgemeine Sicherheitslage und ermöglicht Maßnahmen zur Verhinderung potenzieller Sicherheitszwischenfälle.

Vermeidung von Cloud-Konfigurationsfehlern und Verhinderung von Compliance-Verstößen

Falcon Cloud Security erlaubt die intelligente agentenlose Überwachung von Cloud-Ressourcen zur Erkennung von Konfigurationsfehlern, Schwachstellen und Sicherheitsbedrohungen. Außerdem bietet die Lösung geführte Maßnahmen, um Sicherheitsrisiken zu beheben und Entwicklern Leitlinien zu geben, mit denen sich kostspielige Fehler vermeiden lassen.

Kontinuierliche Erkennung und Abwehr von Bedrohungen auf Identitäts- und Cloud-Kontrollebene

Der angreiferorientierte Ansatz von Falcon Cloud Security bietet Echtzeit-Bedrohungsdaten zu mehr als 150 Angreifergruppen, über 50 IOA-Erkennungen sowie geführte Behebungsmaßnahmen, die die Untersuchung um bis zu 88 % beschleunigen, sodass Sicherheitsteams schneller reagieren und Angriffe abwehren können.

Cloud-Sicherheit einfach gemacht

Cloud-Erkennung und Transparenz

Cloud-Erkennung und Transparenz

- Zentrale Informationsquelle: Sie können innerhalb von Minuten loslegen und eine zentrale Informationsquelle für alle Cloud-Assets und Sicherheitskonfigurationen in Multi-Cloud-Umgebungen und -Konten nutzen.

- Vollständiger Überblick: Automatische Erkennung von Cloud-Ressourcen und weiteren Details während der Bereitstellung, einschließlich Konfigurationsfehler, Metadaten, Netzwerkverbindungen, Sicherheit, Zugriffskontrollen und Änderungsaktivitäten. Dadurch lassen sich blinde Flecken in der Sicherheitsüberwachung beheben.

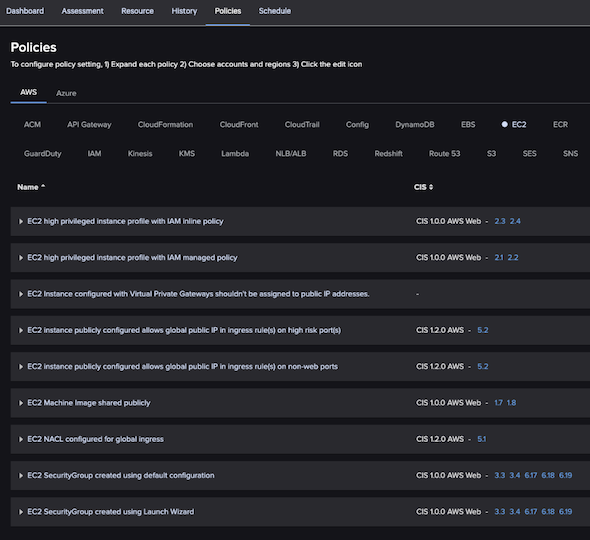

- Vereinfachte Verwaltung und Durchsetzung von Sicherheitsrichtlinien: Von einer einzigen Konsole aus verwalten und erzwingen Sie konsistente Sicherheitsgruppenrichtlinien für Konten, Projekte, Regionen und virtuelle Netzwerke, um die Angriffsfläche zu reduzieren.

- Überwachung der Kontrollebene: Sie können beliebig skalieren, erhalten Einblick in alle API-Aufrufe der Kontrollebene und decken Sicherheitsrisiken in verwalteten Kubernetes-Clustern auf.

- Identifizierung ungeschützter Ressourcen: Identifizieren Sie Cloud-Ressourcen, die nicht von Falcon geschützt sind, und ergreifen Sie sofortige Maßnahmen.

- Unterstützte Services: Für eine vollständige Liste aller überwachten Services klicken Sie hier.

Verwaltung von Konfigurationsfehlern und entsprechende Korrekturen

Verwaltung von Konfigurationsfehlern und entsprechende Korrekturen

- Beseitigung von Konfigurationsfehlern und Compliance-Verstößen: Sie können Cloud-Anwendungskonfigurationen mit Branchen- und Unternehmensrichtwerten vergleichen, um Verstöße in Echtzeit zu erkennen sowie zu beheben und dadurch die Anwendungsverfügbarkeit sicherzustellen.

- Geführte Behebung durch Sicherheitsexperten: Mit der geführten Behebung und den Leitlinien für Entwickler finden und beheben Sie Probleme, die Cloud-Ressourcen gefährden, z. B. Konfigurationsfehler, offene IP-Ports und nicht autorisierte Änderungen. Auf diese Weise sich lassen kostspielige Fehler vermeiden.

- Durchsetzung von Berechtigungen: Überwachen Sie den Speicher, damit gewährleistet ist, dass die Berechtigungen sicher und nicht öffentlich zugänglich sind.

- Verhinderung identitätsbasierter Bedrohungen: Reduzieren Sie die Anzahl der erforderlichen Tools von drei auf eins und verhindern Sie, dass Benutzer Ihr Unternehmen gefährden, indem Sie die Erkennung und Behebung identitätsbasierter Risiken in Azure und AWS automatisieren.

- Sicheres Azure AD: Mithilfe der neuen Identity Analyzer-Berichte gewährleisten Sie, dass Azure AD-Gruppen, -Benutzer und -Anwendungen über die richtigen Berechtigungen verfügen.

- Reduzierung der Informationsüberlastung: Dank der verbesserten Richtlinienverwaltung für Cloud-Konten, Regionen oder konkrete Ressourcen beheben Sie Probleme schneller und senken die SOC-Kosten.

- Gewährleistung der Resilienz: Sie können Datenbank-Instanzen überwachen und sicherstellen, dass Hochverfügbarkeit, Backups sowie Verschlüsselung funktionieren und Sicherheitsgruppen das Gefährdungsrisiko minimieren.

Erkennung in Echtzeit

Erkennung in Echtzeit

- Schnellere Reaktion: Beschleunigen Sie die Erkennung und Behebung eines Angriffs von Monaten auf Minuten mit einem angreiferorientierten Ansatz, der 50 sofort einsatzbereite IOA-Richtlinien nutzt. Diese sind darauf ausgelegt, Verstöße zu stoppen, Zeit zu sparen und DevSecOps-Teams zu ermöglichen, die effektivste Maßnahme zu ergreifen.

- Zuverlässigkeitsbewertung und Priorisierung: Die zum Patent angemeldete Zuverlässigkeitsbewertung von Falcon Cloud Security aggregiert, analysiert und bewertet kontinuierlich Bedrohungen und Konfigurationen der Kontrollebene, um böswillige Aktivitäten zuverlässig zu identifizieren und die Zeit zum Verstehen sowie Reagieren zu verkürzen.

- Cloud-IOAs mit integrierten Bedrohungsdaten: Sie erhalten Echtzeit-Warnungen und -Berichte zu über 150 Cloud-Angreifern basierend auf marktführenden Bedrohungsdaten und -forschung von CrowdStrike, um effektivere Reaktionen zu ermöglichen.

- Kontinuierliche Bedrohungserkennung auf Kontrollebene: Mit ML und verhaltensbasierten TTP/IOA-Erkennungen sowie geführter Behebung für alle Cloud-Konten, Services und Benutzer in der gesamten Cloud-Umgebung wird die Untersuchungsgeschwindigkeit um bis zu 88 % beschleunigt.

- Self-Service-Bedrohungssuche: Die Lösung stellt cloudübergreifende Daten und Analysen für alle Cloud-Aktivitäten bereit, sodass Sicherheitsteams versteckte Bedrohungen proaktiv aufdecken und Maßnahmen ergreifen können.

Identitätsbasierte Sicherheit und Cloud Infrastructure Entitlement Management (CIEM)

Identitätsbasierte Sicherheit und Cloud Infrastructure Entitlement Management (CIEM)

- Vorhersage und Prävention identitätsbasierter Bedrohungen in Hybrid- und Multi-Cloud-Umgebungen

- Visualisierung, Untersuchung und Absicherung aller Cloud-Identitäten und -Berechtigungen

- Vereinfachte Verwaltung von Zugriffsrechten und Durchsetzung von Richtlinien

- Vor der Bereitstellung können Fehlertests mit einem Klick durchgeführt werden

- Integration und Behebung mit der Geschwindigkeit von DevOps

Kontinuierliche Compliance-Überwachung

Kontinuierliche Compliance-Überwachung

- Kontinuierliche Compliance-Überwachung: Überwacht kontinuierlich die Compliance all Ihrer Cloud-Ressourcen in einer zentralen Konsole.

- Sicherheit durch CIS-Benchmark: Erlaubt die Analyse der Sicherheit von Cloud-Konten anhand von Docker- und Kubernetes-CIS-Benchmarks mit 250 standardmäßig enthaltenen angreiferorientierten Richtlinien, was Zeitaufwand und Betriebskosten spart.

- Prüfungsbereite Compliance: Mit der zentralen Konsole überwachen Sie kontinuierlich die Compliance all Ihrer Cloud-Ressourcen auf Regelwerke wie PCI-DSS, NIST u. a. und vermeiden teure Strafen.

- Verhinderung von Compliance-Verstößen: Sie können Richtlinienverstöße identifizieren und sofort Behebungsmaßnahmen durch Benutzer durchführen.

DevSecOps-Integration

DevSecOps-Integration

- Verbesserte Entscheidungsfindung: Die SIEM-Integration verbessert die Transparenz von Sicherheitsprozessen und liefert Einblicke sowie Kontext zu Konfigurationsfehlern und Richtlinienverstößen, was die Reaktion auf Zwischenfälle beschleunigt.

- Integration mit der Geschwindigkeit von DevOps: Mit einer einzigen API erreichen Sie eine schnellere Integration und Behebung mithilfe der DevOps- und Zusammenarbeitstools, die Ihr Team bereits einsetzt, einschließlich E-Mail, Slack, PagerDuty usw.

- Schnellere Geschäftsprozesse: Durch Berichte und Dashboards wird die Zusammenarbeit und Kommunikation zwischen den Sicherheits-, DevOps- und Infrastrukturteams gefördert.

Cloud-Integrationen

Nutzen Sie Ihre Investitionen optimal und starten Sie schneller durch

Sicherheitsverwaltung für Cloud-Umgebungen

Sicherheitsverwaltung für Cloud-Umgebungen

Klicken Sie auf die Links unten, um das CrowdStrike Integration Center aufzurufen.

DevOps und cloudnative Integrationen

DevOps und cloudnative Integrationen

Klicken Sie auf die Links unten, um das CrowdStrike Integration Center aufzurufen.

- Go Falcon CS GoLang OAuth2 API SDK

- Falcon Py CS Python OAuth2 API SDK

- PS Falcon CS Powershell OAUTH2 API SDK

- Kubectl-Falcon: Plug-in für das Befehlszeilentool kubectl

- Falcon Helm: Falcon Helm Chart und Helm Operator stellen den Falcon-Sensor bereit und verwalten ihn

- Falcon Operator: Vereinfacht die Erstellung von Container-Anwendungen

- AWS Guard Duty

Weitere Falcon Cloud Security-Lösungen

Cloud-Schutz für Workloads

Schützt umfassend vor Kompromittierungen privater, öffentlicher, hybrider sowie Multi-Cloud-Umgebungen, sodass Kunden neue Technologien für jeden Aufgabenbereich schnell implementieren und absichern können.

Schutz für Container

Beschleunigt wichtige Aufgaben zur Erkennung, Analyse und Bedrohungssuche in Containern – selbst in kurzlebigen Containern, nachdem diese stillgelegt wurden. Dadurch können Sicherheitsteams die Container mit der Geschwindigkeit von DevOps absichern, ohne dass es zu Reibungsverlusten kommt.

Cloud-Sicherheitsbewertung

Testen und analysieren Sie Ihre Cloud-Infrastruktur, um sicherzustellen, dass die richtigen Sicherheits- und Governance-Maßnahmen implementiert wurden, um inhärenten Sicherheitsproblemen entgegenzuwirken.

Bewährter führender Anbieter

CrowdStrike ist stolz darauf, von Branchenanalysten und unabhängigen Testorganisationen als führender Anbieter anerkannt zu werden.

Erfahren Sie mehr darüber, warum CrowdStrike den CRN Tech Innovator Award 2022 für beste Cloud-Sicherheit erhielt.

Erfahren Sie, warum CrowdStrike von Frost & Sullivan als ein führender CNAPP-Anbieter (Cloud-Native Application Security Platform) eingestuft wurde.

CrowdStrike erhielt die bestmögliche Bewertung für Skalierbarkeit sowie die Ausführungs-Roadmap und gehört zu den Zweitplatzierten in der Kategorie „Partner-Ökosysteme zur Absicherung von Workloads“ im Forrester Wave™ 2022 für Cloud-Workload-Sicherheit.